Compilacion 1ra Unidad de Redes

Red de computadoras

Una red de computadoras es una interconexión de computadoras para compartir información, recursos y servicios. Esta interconexión puede ser a través de un enlace físico (alambrado) o inalámbrico. La red de computadoras más grande y difundida en la actualidad es Internet.

Algunos expertos consideran que una verdadera red de computadoras comienza cuando son tres o más los dispositivos y/o computadoras conectadas.

Para comunicarse entre sí en una red el sistema de red utiliza protocolos de red.

Los dispositivos de una red de computadoras que originan, enrutan o reciben los datos son llamados nodos. Cada nodo puede incluir hosts como computadoras personales, teléfonos, servidores y dispositivos de hardware de red.

Servicios y aplicaciones que proveen las redes de computadora son: la WWW, compartir multimedia, almacenamiento remoto, uso de dispositivos remotos, mensajería instantánea, intercambio de archivos, ec.

Clasificación de las redes de computadora

Por extensión las redes pueden ser

• Área de red local (LAN):

(Local Area Network - Red de Área Local). Interconexión de computadoras y periféricos para formar una red dentro de una empresa u hogar, limitada generalmente a un edificio.

Con esta se pueden intercambiar datos y compartir recursos entre las computadoras que conforman la red.

Una red puede contener: servidores, estaciones de trabajo, gateways, bridges (puentes), tarjetas de red, un medio (cableado o inalámbrico), concentradores de cableado, etc.

Existen varias soluciones de redes LAN: ethernet, token ring y arcnet.

• Área de red metropolitana (MAN):

(Metropolitan Area Network - Red de Área Metropolitana). Red de alta velocidad que cubre un área geográfica extensa que pueden ser algunas manzanas hasta una ciudad entera. Es una evolución del concepto de LAN (red de área local), pues involucra un área mucho más grande.

• Área de red amplia (WAN):

(Wide Area Network - Red de Área Extensa). WAN es una red de computadoras de gran tamaño, generalmente dispersa en un área metropolitana, a lo largo de un país o incluso a nivel planetario.

Este tipo de red contrasta con las PAN (personal area networks), las LAN (local area networks), las CAN (campus area networks) o las MAN (metropolitan area networks), que generalmente están limitadas a un cuarto, un edificio, un campus o un área metropolitana específica respectivamente.

La más grande y conocida red WAN es internet.

• Área de red personal (PAN)

• Otras: red a nanoescala, red de área de campus, red de área global (GAN), etc.

Internet

Una red interna específica, consiste en una interconexión mundial de las redes gubernamentales, académicas, públicas, y privadas basadas sobre el Advanced Research Projects Agency Network (ARPANET) desarrollado por ARPA del departamento de los EE.UU. de la defensa también a casa al World Wide Web (WWW) y designado el “Internet” con un capital “I” para distinguirlo de otros internetworks genéricos

Intranet

Una red interna que se limitan en alcance a una sola organización o entidad y que utilicen el TCP/IP Protocol Suite, el HTTP, el FTP, y los otros protocolos y software de red de uso general en el Internet. Nota: Intranets se puede también categorizar como el LAN, CAN, MAN, WAN

Extranet

Una red interna que se limitan en alcance a una sola organización o entidad pero que también han limitado conexiones a las redes de una o más generalmente, pero no necesariamente, organizaciones confiadas o entidades .

Nota: Técnico, un extranet se puede también categorizar como CAN, MAN, WAN, u otro tipo de red, aunque, por la definición, un extranet no puede consistir en un solo LAN, porque un extranet debe tener por lo menos una conexión con una red exterior. Intranets y los extranets pueden o no pueden tener conexiones al Internet. Si está conectado con el Internet, el Intranet o el extranet se protege normalmente contra ser alcanzado del Internet sin la autorización apropiada. El Internet en sí mismo no se considera ser una parte del Intranet o del extranet, aunque el Internet puede servir como portal para el acceso a las porciones de un extranet.

Clasificación de las redes de ordenadores

Por capa de red

Las redes de ordenadores se pueden clasificar según la capa de red en la cual funcionan según algunos modelos de la referencia básica que se consideren ser estándares en la industria tal como el modelo OSI de siete capas y el modelo del TCP/IP de cinco capas.

Por la escala

Las redes de ordenadores se pueden clasificar según la escala o el grado del alcance de la red, por ejemplo como red personal del área (PAN), la red de área local (LAN), red del área del campus (CAN), red de área metropolitana (MAN), o la red de área amplia (WAN).

Por método de la conexión

Las redes de ordenadores se pueden clasificar según la tecnología que se utiliza para conectar los dispositivos individuales en la red tal como HomePNA, línea comunicación, Ethernet, o LAN sin hilos de energía.

Por la relación funcional

Las redes de ordenadores se pueden clasificar según las relaciones funcionales que existen entre los elementos de la red, servidor activo por ejemplo del establecimiento de una red, de cliente y arquitecturas del Par-a-par (workgroup). También, las redes de ordenadores son utilizadas para enviar datos a partir del uno a otro por el hardrive.

Por topología de la red

Define como están conectadas computadoras, impresoras, dispositivos de red y otros dispositivos. En otras palabras, una topología de red describe la disposición de los cables y los dispositivos

Clasificación de Redes

- Por alcance:

- Red de área personal (PAN)

- Red de área local (LAN)

- Red de área de campus (CAN)

- Red de área metropolitana (MAN)

- Red de área amplia (WAN)

- Por método de la conexión:

- Medios guiados: cable coaxial, cable de par trenzado, fibra óptica y otros tipos de cables.

- Medios no guiados: radio, infrarrojos, microondas, láser y otras redes inalámbricas.

Por topología

• Topología en Malla:

Los dispositivos están conectado en muchas interconexiones redundantes entre nodos de la red. En una verdadera topología en malla, cada nodo tiene una conexión con cada otro nodo de la red. Ver Topología en Malla.

• Topología en Estrella:

Todos los dispositivos están conectados a un hub central. Los nodos se comunican en la red a través del hub. Ver Topología en Estrella.

• Topología en Bus:

Todos los dispositivos están conectados a un cable central llamado bus o backbone. Ver Topología en Bus.

• Topología en Anillo:

Todos los dispositivos están conectados al otro en un bucle cerrado, de esta manera cada dispositivo es conectado directamente con otros dos dispositivos, uno en cada lado de este. Ver Topología en Anillo.

• Topología en Árbol:

Es una topología híbrida. Grupos de redes en estrella son conectados a un bus o backbone lineal. Ver Topología en Árbol.

Tipos de transmicion:

Transmisión simplex

La transmisión simplex (sx) o unidireccional es aquella que ocurre en una dirección solamente, deshabilitando al receptor de responder al transmisor. Normalmente la transmisión simplex no se utiliza donde se requiere interacción humano-máquina. Ejemplos de transmisisón simplex son: La radiodifusión (broadcast) de TV y radio, el paging unidireccional, etc.

La transmisión half-duplex (hdx) permite transmitir en ambas direcciones; sin embargo, la transmisión puede ocurrir solmente en una dirección a la vez. Tamto transmisor y receptor comparten una sola frecuencia. Un ejemplo típico de half-duplex es el radio de banda civil (CB) donde el operador puede transmitir o recibir, no pero puede realizar ambas funciones simultaneamente por el mismo canal. Cuando el operador ha completado la transmisión, la otra parte debe ser avisada que puede empezar a transmitir (e.g. diciendo "cambio").

La transmisión full-duplex (fdx) permite transmitir en ambas dirección, pero simultáneamente por el mismo canal. Existen dos frecuencias una para transmitir y otra para recibir. Ejemplos de este tipo abundan en el terreno de las telecomunicaciones, el caso más típico es la telefonía, donde el transmisor y el receptor se comunican simultaneamente utilizando el mismo canal, pero usando dos frecuencias.

Protocolos:

Red Token Ring.

El Protocolo de red o también Protocolo de Comunicación es el conjunto de reglas que especifican el intercambio de datos u órdenes durante la comunicación entre las entidades que forman parte de una red.

Estándares de redes

- IEEE 802.3, estándar para Ethernet

- IEEE 802.5, estándar para Token Ring

- IEEE 802.11, estándar para Wi-Fi

- IEEE 802.15, estándar para Bluetooth

Algunas tecnologías relacionadas: AppleTalk, ATM, Bluetooth, DECnet, FDDI, Frame Relay, HIPPI, PPP, HDLC

Cliente-servidor

La arquitectura cliente-servidor es un modelo de aplicación distribuida en el que las tareas se reparten entre los proveedores de recursos o servicios, llamados servidores, y los demandantes, llamados clientes. Un cliente realiza peticiones a otro programa, el servidor, quien le da respuesta. Esta idea también se puede aplicar a programas que se ejecutan sobre una sola computadora, aunque es más ventajosa en un sistema operativo multiusuario distribuido a través de una red de computadoras.

Algunos ejemplos de aplicaciones computacionales que usen el modelo cliente-servidor son el Correo electrónico, un Servidor de impresión y la World Wide Web

En esta arquitectura la capacidad de proceso está repartida entre los clientes y los servidores, aunque son más importantes las ventajas de tipo organizativo debidas a la centralización de la gestión de la información y la separación de responsabilidades, lo que facilita y clarifica el diseño del sistema.

La separación entre cliente y servidor es una separación de tipo lógico, donde el servidor no se ejecuta necesariamente sobre una sola máquina ni es necesariamente un sólo programa. Los tipos específicos de servidores incluyen los servidores web, los servidores de archivo, los servidores del correo, etc. Mientras que sus propósitos varían de unos servicios a otros, la arquitectura básica seguirá siendo la misma.

Terminal tonta

Una terminal tonta, terminal boba o terminal gregaria es un tipo de terminal que consiste en un teclado y una pantalla de salida, que puede ser usada para dar entrada y transmitir datos, o desplegar datos desde una computadora remota a la cual se está conectado. Una terminal tonta, en contraste con una terminal inteligente o una computadora personal, no tiene capacidad de procesamiento ni capacidad de almacenamiento y no puede funcionar como un dispositivo separado o solo. Este sistema se suele implantar en "Mini PCs" de bibliotecas, institutos y lugares públicos. Este método también se suele usar para centros especializados en educación vía web. Para llevar a cabo este sistema, existe un programa llamado DRBL, de fácil instalación y configuración que consiste en abrir una terminal gráfica en "segundo plano" cuando un ordenador usa la función Arranque de red y la dirección MAC se haya en la lista de "PCs Permitidos" o "Trusted Computers".

Terminal inteligente

En informática, se denomina terminal inteligente a un terminal con procesador de memoria y firmware propios que puede realizar ciertas funciones de forma independiente de su host. Un ordenador o computadora personal puede ser un terminal inteligente cuando se utiliza una emulación de terminal o software de comunicaciones. Sin embargo la mayoría de los terminales inteligentes tienen tan solo capacidad para redirigir los datos entrantes a una impresora o a una pantalla.

Hubs

Un hub es un equipo de redes que permite conectar entre sí otros equipos o dispositivos retransmitiendo los paquetes de datos desde cualquiera de ellos hacia todos los demás.

Ancho de Banda

En conexiones a Internet el ancho de banda es la cantidad de información o de datos que se puede enviar a través de una conexión de red en un período de tiempo dado. El ancho de banda se indica generalmente en bites por segundo (BPS), kilobites por segundo (kbps), o megabites por segundo (mps).

Dirección MAC

En las redes de computadoras, la dirección MAC (siglas en inglés de Media Access Control) es un identificador de 48 bits (6 bloques de dos caracteres hexadecimales (4 bits)) que corresponde de forma única a una tarjeta o dispositivo de red. Se conoce también como dirección física, y es única para cada dispositivo. Está determinada y configurada por el IEEE (los últimos 24 bits) y el fabricante (primeros 24 bits) utilizando el organizationally unique identifier. La mayoría de los protocolos que trabajan en la capa 2 del modelo OSI usan una de las tres numeraciones manejadas por el IEEE: MAC-48, EUI-48, y EUI-64, las cuales han sido diseñadas para ser identificadores globalmente únicos. No todos los protocolos de comunicación usan direcciones MAC, y no todos los protocolos requieren identificadores globalmente únicos.

Dirección IP

Una dirección IP es un número que identifica, de manera lógica y jerárquica, a una Interfaz en red (elemento de comunicación/conexión) de un dispositivo (computadora, tableta, portátil, smartphone) que utilice el protocolo IP (Internet Protocol), que corresponde al nivel de red del modelo TCP/IP. La dirección IP no debe confundirse con la dirección MAC, que es un identificador de 48 bits para identificar de forma única la tarjeta de red y no depende del protocolo de conexión utilizando la red.

La dirección IP puede cambiar muy a menudo por cambios en la red o porque el dispositivo encargado dentro de la red de asignar las direcciones IP decida asignar otra IP (por ejemplo, con el protocolo DHCP). A esta forma de asignación de dirección IP se denomina también dirección IP dinámica (normalmente abreviado como IP dinámica). Los sitios de Internet que por su naturaleza necesitan estar permanentemente conectados generalmente tienen una dirección IP fija (comúnmente, IP fija o IP estática). Esta no cambia con el tiempo. Los servidores de correo, DNS, FTP públicos y servidores de páginas web necesariamente deben contar con una dirección IP fija o estática, ya que de esta forma se permite su localización en la red.

Los dispositivos se conectan entre sí mediante sus respectivas direcciones IP. Sin embargo, para las personas es más fácil recordar un nombre de dominio que los números de la dirección IP. Los servidores de nombres de dominio DNS, "traducen" el nombre de dominio en una dirección IP. Si la dirección IP dinámica cambia, es suficiente actualizar la información en el servidor DNS. El resto de las personas seguirán accediendo al dispositivo por el nombre de dominio.

Dynamic Host Configuration Protocol

DHCP (siglas en inglés de Dynamic Host Configuration Protocol, en español «protocolo de configuración dinámica de host») es un servidor que usa protocolo de red de tipo cliente/servidor en el que generalmente un servidor posee una lista de direcciones IP dinámicas y las va asignando a los clientes conforme éstas van quedando libres, sabiendo en todo momento quién ha estado en posesión de esa IP, cuánto tiempo la ha tenido y a quién se la ha asignado después. Así los clientes de una red IP pueden conseguir sus parámetros de configuración automáticamente. Este protocolo se publicó en octubre de 1993, y su implementación actual está en la RFC 2131. Para DHCPv6 se publica el RFC 3315.

Sistema de nombres de dominio

El servidor DNS utiliza una base de datos distribuida y jerárquica que almacena información asociada a nombres de dominio en redes como Internet. Aunque como base de datos el DNS es capaz de asociar diferentes tipos de información a cada nombre, los usos más comunes son la asignación de nombres de dominio a direcciones IP y la localización de los servidores de correo electrónico de cada dominio.El sistema de nombres de dominio1 (DNS, por sus siglas en inglés, Domain Name System) es un sistema de nomenclatura jerárquico descentralizado para dispositivos conectados a redes IP como Internet o una red privada. Este sistema asocia información variada con nombre de dominio asignado a cada uno de los participantes. Su función más importante es "traducir" nombres inteligibles para las personas en identificadores binarios asociados con los equipos conectados a la red, esto con el propósito de poder localizar y direccionar estos equipos mundialmente.

La asignación de nombres a direcciones IP es ciertamente la función más conocida de los protocolos DNS. Por ejemplo, si la dirección IP del sitio Google es 216.58.210.163, la mayoría de la gente llega a este equipo especificando www.google.es y no la dirección IP. Además de ser más fácil de recordar, el nombre es más fiable.2 La dirección numérica podría cambiar por muchas razones, sin que tenga que cambiar el nombre tan solo la IP del sitio web.

Mascara de red

La máscara de red o redes es una combinación de bits que sirve para delimitar el ámbito de una red de ordenadores.1 Su función es indicar a los dispositivos qué parte de la dirección IP es el número de la red, incluyendo la subred, y qué parte es la correspondiente al host.

Clases de IP[editar]

- Clase A: 1.0.0.0 a 127.255.255.255 (8 bits red, 24 bits hosts) Máscara de subred: 255.0.0.0

- Clase B: 128.0.0.0 a 191.255.255.255 (16 bits red, 16 bits hosts) Máscara de subred: 255.255.0.0

- Clase C: 192.0.0.0 a 223.255.255.255 (24 bits red, 8 bits hosts) Máscara de subred: 255.255.255.0

- cuantos host hay en una subred: suelen haber mas de 254

- importante los numeros no se puden mover solo el ultimo 0 o 1 ejemplo 168.192.0.1 se mueve el ultimo numero de 0 a 254

- Clase A - Esta clase es para las redes muy grandes, tales como las de una gran compañía internacional. Del IP con un primer octeto a partir de 0 al 127 son parte de esta clase. Los otros tres octetos son usados para identificar cada anfitrión. Esto significa que hay 126 redes de la clase A con 16,777,214 (224 -2) posibles anfitriones para un total de 2,147,483,648 (231) direcciones únicas del IP. Las redes de la clase A totalizan la mitad de las direcciones disponibles totales del IP.

- Clase B - La clase B se utiliza para las redes de tamaño mediano. Un buen ejemplo es un campus grande de la universidad. Las direcciones del IP con un primer octeto a partir del 128 al 191 son parte de esta clase. Las direcciones de la clase B también incluyen el segundo octeto como parte del identificador neto. Utilizan a los otros dos octetos para identificar cada anfitrión (host). Esto significa que hay 16,384 (2^14) redes de la clase B con 65,534 (216 -2) anfitriones posibles cada uno para un total de 1,073,741,824 (230) direcciones únicas del IP. Las redes de la clase B totalizan un cuarto de las direcciones disponibles totales del IP y tienen un primer bit con valor de 1 y un segundo bit con valor de 0 en el primer octeto.

- Clase C - Las direcciones de la clase C se utilizan comúnmente para los negocios pequeños a medianos de tamaño. Las direcciones del IP con un primer octeto a partir del 192 al 223 son parte de esta clase. Las direcciones de la clase C también incluyen a segundos y terceros octetos como parte del identificador neto. Utilizan al último octeto para identificar cada anfitrión. Esto significa que hay 2,097,152 (221) redes de la clase C con 254 (2^8 -2) anfitriones posibles cada uno para un total de 536,870,912 (229) direcciones únicas del IP. Las redes de la clase C totalizan un octavo de las direcciones disponibles totales del IP. Las redes de la clase C tienen un primer bit con valor de 1, segundo bit con valor de 1 y de un tercer bit con valor de 0 en el primer octeto.

- Clase D - Utilizado para los multicast, la clase D es levemente diferente de las primeras tres clases. Tiene un primer bit con valor de 1, segundo bit con valor de 1, tercer bit con valor de 1 y cuarto bit con valor de 0. Los otros 28 bits se utilizan para identificar el grupo de computadoras al que el mensaje del multicast está dirigido. La clase D totaliza 1/16ava (268,435,456 o 228) de las direcciones disponibles del IP.

- Clase E - La clase E se utiliza para propósitos experimentales solamente. Como la clase D, es diferente de las primeras tres clases. Tiene un primer bit con valor de 1, segundo bit con valor de 1, tercer bit con valor de 1 y cuarto bit con valor de 1. Los otros 28 bits se utilizan para identificar el grupo de computadoras que el mensaje del multicast está dirigido. La clase E totaliza 1/16ava (268,435,456 o 228) de las direcciones disponibles del IP.

| Clase | Rango Decimal

(1º Byte)

| Bits de orden superior

(1º Byte)

| Máscara | IP Inicial | IP Final | Redes | Host |

|---|---|---|---|---|---|---|---|

| A | 1 - 127 | 0 | 255.0.0.0 | 0.0.0.0 | 127.255.255.255 | 128 (27) | 16777214 (224-2) |

| B | 128-191 | 10 | 255.255.0.0 | 128.0.0.0 | 191.255.255.255 | 16384 (214) | 65534 (216-2) |

| C | 192-223 | 110 | 255.255.255.0 | 192.0.0.0 | 223.255.255.255 | 2097152 (221) | 254 (28-2) |

| D | 224-239 | 1110 | 255.255.255.255 | 224.0.0.0 | 239.255.255.255 | Reservado para Multicasting | |

| E | 240-254 | 1111 | 255.255.255.255 | 240.0.0.0 | 254.255.255.255 | Experimental | |

Automatic Private Internet Protocol Addressing

APIPA (Automatic Private Internet Protocol Addressing - Direccionamiento Privado Automático del Protocolo de Internet) es un protocolo que utilizan los sistemas que funcionan bajo Windows 98 o versiones posteriores para obtener la configuración de red cuando el sistema está configurado para obtener una dirección dinámicamente y, al iniciar, éste no encuentra un servidor DHCP (Dynamic Host Configuration Protocol). El procedimiento APIPA asigna una dirección IP y su máscara de red únicamente, y no configura ningún otro parámetro que configuraría un servidor DHCP, como pueden ser una ruta por omisión o un servidor DNS. Esto significa que el sistema APIPA permite la funcionalidad básica para que el equipo funcione en un esquema de red local, pero no proporcionará salida fuera de la misma, a Internet.

Protocolos

Un protocolo es un método estándar que permite la comunicación entre procesos (que potencialmente se ejecutan en diferentes equipos), es decir, es un conjunto de reglas y procedimientos que deben respetarse para el envío y la recepción de datos a través de una red. Existen diversos protocolos de acuerdo a cómo se espera que sea la comunicación. Algunos protocolos, por ejemplo, se especializarán en el intercambio de archivos (FTP); otros pueden utilizarse simplemente para administrar el estado de la transmisión y los errores (como es el caso de ICMP), etc.

En Internet, los protocolos utilizados pertenecen a una sucesión de protocolos o a un conjunto de protocolos relacionados entre sí. Este conjunto de protocolos se denomina TCP/IP.

Entre otros, contiene los siguientes protocolos:

Entre otros, contiene los siguientes protocolos:

TCP/IP es un conjunto de protocolos que permiten la comunicación entre los ordenadores pertenecientes a una red. La sigla TCP/IP significa Protocolo de control de transmisión/Protocolo de Internet y se pronuncia "T-C-P-I-P". Proviene de los nombres de dos protocolos importantes incluidos en el conjunto TCP/IP, es decir, del protocolo TCP y del protocolo IP.

El protocolo FTP define la manera en que los datos deben ser transferidos a través de una red TCP/IP. El objetivo del protocolo FTP es permitir el intercambio de archivos entre equipos remotos, de una manera eficaz e independientemente del sistema de archivos utilizado en cada equipo.

DHCP (Dynamic Host Configuration Protocol, protocolo de configuración de host dinámico) es un protocolo que permite que un equipo conectado a una red pueda obtener su configuración (principalmente, su configuración de red) en forma dinámica (es decir, sin una intervención especial). Solo tienes que especificarle al equipo, mediante DHCP, que encuentre una dirección IP de manera independiente. El objetivo principal es simplificar la administración de la red.

POP descarga correo.

SMTP envia correo

UDP User Datagram Protocol (UDP) es un protocolo mínimo de nivel de transporte orientado a mensajes documentado en el RFC 768 de la IETF. En la familia deprotocolos de Internet UDP proporciona una sencilla interfaz entre la capa de red y la capa de aplicación.

TCP

El fin de TCP es proveer un flujo de bytes confiable de extremo a extremo sobre una internet no confiable. TCP puede adaptarse dinámicamente a las propiedades de la internet y manejar fallas de muchas clases.

La entidad de transporte de TCP puede estar en un proceso de usuario o en el kernel. Parte un flujo de bytes en trozos y los mande como datagramas de IP.

Para obtener servicio de TCP, el emisor y el recibidor tienen que crear los puntos terminales de la conexión (los sockets).

La dirección de un socket es la dirección de IP del host y un número de 16 bits que es local al host (la puerta). Se identifica una conexión con las direcciones de socket de cada extremo; se puede usar un socket para conexiones múltiples a la vez.

La entidad de transporte de TCP puede estar en un proceso de usuario o en el kernel. Parte un flujo de bytes en trozos y los mande como datagramas de IP.

Para obtener servicio de TCP, el emisor y el recibidor tienen que crear los puntos terminales de la conexión (los sockets).

La dirección de un socket es la dirección de IP del host y un número de 16 bits que es local al host (la puerta). Se identifica una conexión con las direcciones de socket de cada extremo; se puede usar un socket para conexiones múltiples a la vez.

Los números de puerta bajo 256 son puertas bien conocidas para servicios comunes (como FTP).

Las conexiones de TCP son punto-a-punto y full dúplex. No preservan los límites de mensajes.

Cuando una aplicación manda datos a TCP, TCP puede mandarlos inmediatamente o almacenarlos (para acumular más). Una aplicación puede solicitar que TCP manda los datos inmediatamente a través del flag de PUSH (empujar).

TCP también apoya los datos urgentes. TCP manda datos con el flag URGENT inmediatamente. En el destino TCP interrumpe la aplicación (la manda una señal), que permite que la aplicación pueda encontrar los datos urgentes.

Las conexiones de TCP son punto-a-punto y full dúplex. No preservan los límites de mensajes.

Cuando una aplicación manda datos a TCP, TCP puede mandarlos inmediatamente o almacenarlos (para acumular más). Una aplicación puede solicitar que TCP manda los datos inmediatamente a través del flag de PUSH (empujar).

TCP también apoya los datos urgentes. TCP manda datos con el flag URGENT inmediatamente. En el destino TCP interrumpe la aplicación (la manda una señal), que permite que la aplicación pueda encontrar los datos urgentes.

TELNET

El protocolo Telnet es un protocolo de Internet estándar que permite conectar terminales y aplicaciones en Internet. El protocolo proporciona reglas básicas que permiten vincular a un cliente (sistema compuesto de una pantalla y un teclado) con un intérprete de comandos (del lado del servidor).

El protocolo Telnet se aplica en una conexión TCP para enviar datos en formato ASCII codificados en 8 bits, entre los cuales se encuentran secuencias de verificación Telnet. Por lo tanto, brinda un sistema de comunicación orientado bidireccional (semidúplex) codificado en 8 bits y fácil de implementar.

IP Internet Protocol (en español 'Protocolo de Internet') o IP es un protocolo de comunicación de datos digitales clasificado funcionalmente en la capa de red según el modelo internacional OSI.

HTTP Hypertext Transfer Protocol o HTTP (en español protocolo de transferencia de hipertexto) es el protocolo de comunicación que permite las transferencias de información en la World Wide Web.

ICMP Internet Control Message Protocol. El Protocolo de Mensajes de Control de Internet o ICMP (por sus siglas en inglés de Internet Control Message Protocol) es el sub protocolo de control y notificación de errores del Protocolo de Internet (IP).

NNTP Network News Transport Protocol. Network News Transport Protocol (NNTP) es unprotocolo inicialmente creado para la lectura y publicación de artículos de noticias en Usenet. Su traducción literal al español es "protocolo para la transferencia de noticias en red".

Ping

Como programa, ping es una utilidad diagnóstica en redes de computadoras que comprueba el estado de la comunicación del host local con uno o varios equipos remotos de una red IP por medio del envío de paquetes ICMP de solicitud (ICMP Echo Request) y de respuesta (ICMP Echo Reply). Mediante esta utilidad puede diagnosticarse el estado, velocidad y calidad de una red determinada.

Ejecutando Ping de solicitud, el Host local envía un mensaje ICMP, incrustado en un paquete IP. El mensaje ICMP de solicitud incluye, además del tipo de mensaje y el código del mismo, un número identificador y una secuencia de números, de 32 bits, que deberán coincidir con el mensaje ICMP de respuesta; además de un espacio opcional para datos. Como protocolo ICMP no se basa en un protocolo de capa de transporte como TCP o UDP y no utiliza ningún protocolo de capa de aplicación.

Muchas veces se utiliza para medir la latencia o tiempo que tardan en comunicarse dos puntos remotos, y por ello, se utiliza el término PING para referirse al lag o latencia de la conexión en los juegos en red.

Existe otro tipo, Ping ATM, que se utiliza en las redes ATM, y en este caso, las tramas que se transmiten son ATM (nivel 2 del modelo OSI). Este tipo de paquetes se envían para probar si los enlaces ATM están correctamente definidos.

Puentes y switches

| ||

Es posible que un puente típico tenga sólo dos puertos para unir dos segmentos de la misma red. Un switch tiene varios puertos, según la cantidad de segmentos de red que se desee conectar. Un switch es un dispositivo más sofisticado que un puente. Un switch genera una tabla de las direcciones MAC de las computadoras que están conectadas a cada puerto. Cuando una trama llega a un puerto, el switch compara la información de dirección de la trama con su tabla de direcciones MAC. Luego, determina el puerto que se utilizará para enviar la trama. |

Router

Un router —también conocido como enrutador1 , encaminador2 o rúter3 — es un dispositivo que proporciona conectividad a nivel de red o nivel tres en el modelo OSI. Su función principal consiste en enviar o encaminar paquetes de datos de una red a otra, es decir, interconectar subredes, entendiendo por subred un conjunto de máquinas IP que se pueden comunicar sin la intervención de un encaminador (mediante puentes de red), y que por tanto tienen prefijos de red distintos.

Punto de acceso inalámbrico

Un punto de acceso inalámbrico (en inglés: wireless access point, conocido por las siglas WAP o AP), en una red de computadoras, es un dispositivo de red que interconecta equipos de comunicación inalámbricos, para formar una red inalámbrica que interconecta dispositivos móviles o tarjetas de red inalámbricas.

Son dispositivos que son configurados en redes de tipo inalámbricas que son intermediarios entre una computadora y una red (Internet o local). Facilitan conectar varias máquinas cliente sin la necesidad de un cable (mayor portabilidad del equipo) y que estas posean una conexión sin limitárseles tanto su ancho de banda.

Dispositivos multipropósito

| ||

|

RJ-45

RJ-45 es una interfaz física comúnmente utilizada para conectar redes de computadoras con cableado estructurado (categorías 4, 5, 5e, 6 y 6a). Posee ocho pines o conexiones eléctricas, que normalmente se usan como extremos de cables de par trenzado (UTP).

Es parte del Código Federal de Regulaciones de Estados Unidos.[cita requerida]

Es utilizada comúnmente con estándares como TIA/EIA-568-B, que define la disposición de los pines (patillaje) o wiring pinout.

Una aplicación común es su uso en cables de red Ethernet, donde suelen usarse cuatro pares (ocho pines). Otras aplicaciones incluyen terminaciones de teléfonos (dos pares), por ejemplo: en Francia y Alemania, y otros servicios de red como RDSI, T1 e incluso RS-232.

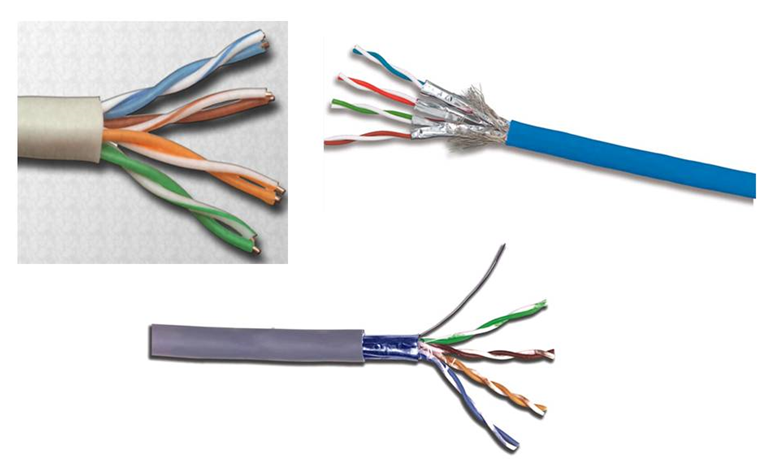

Tipos. Unshielded twisted pair (UTP) o par trenzado sin blindaje: son cables de pares trenzados sin blindar que se utilizan para diferentes tecnologías de redes locales.

cable stp. Cable de par trenzado apantallado.

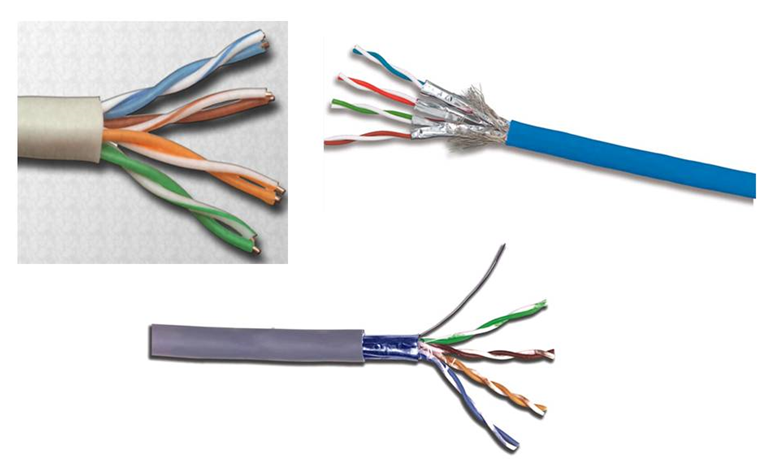

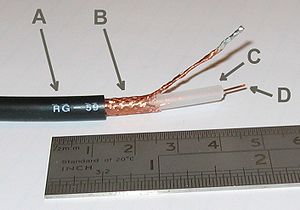

Cable coaxial

El conductor central puede estar constituido por un alambre sólido o por varios hilos retorcidos de cobre; mientras que el exterior puede ser una malla trenzada, una lámina enrollada o un tubo corrugado de cobre o aluminio. En este último caso resultará un cable semirrígido.El cable coaxial, coaxcable o coax,1 creado en la década de 1930, es un cable utilizado para transportar señales eléctricas de alta frecuencia que posee dos conductores concéntricos, uno central, llamado núcleo, encargado de llevar la información, y uno exterior, de aspecto tubular, llamado malla, blindaje o trenza, que sirve como referencia de tierra y retorno de las corrientes. Entre ambos se encuentra una capa aislante llamada dieléctrico, de cuyas características dependerá principalmente la calidad del cable. Todo el conjunto suele estar protegido por una cubierta aislante (también denominada chaqueta exterior).

Debido a la necesidad de manejar frecuencias cada vez más altas y a la digitalización de las transmisiones, en años recientes se ha sustituido paulatinamente el uso del cable coaxial por el de fibra óptica, en particular para distancias superiores a varios kilómetros, porque el ancho de banda de esta última es muy superior.

EFECTO DE CANALIZACION:

efecto de un cable positivo y uno negativo

CABLE DE FIBRA OPTICA

| En el cable de fibra óptica las señales que se transportan son señales digitales de datos en forma de pulsos modulados de luz. Esta es una forma relativamente segura de enviar datos debido a que, a diferencia de los cables de cobre que llevan los datos en forma de señales electrónicas, los cables de fibra óptica transportan impulsos no eléctricos. Esto significa que el cable de fibra óptica no se puede pinchar y sus datos no se pueden robar. |

El cable de fibra óptica es apropiado para transmitir datos a velocidades muy altas y con grandes capacidades debido a la carencia de atenuación de la señal y a su pureza.

Institute of Electrical and Electronics Engineers

El Instituto de Ingeniería Eléctrica y Electrónica —abreviado como IEEE, leído i-triple-e en Latinoamérica o i-e-cubo en España; en inglés Institute of Electrical and Electronics Engineers— es una asociación mundial de ingenieros dedicada a la estandarización y el desarrollo en áreas técnicas. Con cerca de 425 000 miembros y voluntarios en 160 países, es la mayor asociación internacional sin ánimo de lucro formada por profesionales de las nuevas tecnologías, como ingenieros eléctricos, ingenieros en electrónica, científicos de la computación, ingenieros en computación, matemáticos aplicados, ingenieros en biomedicina, ingenieros en telecomunicación, ingenieros en mecatrónica, ingenieros en telemática etc.

Su creación se remonta al año 1884, contando entre sus fundadores a personalidades de la talla de Thomas Alva Edison, Alexander Graham Bell y Franklin Leonard Pope. En 1963 adoptó el nombre de IEEE al fusionarse asociaciones con el AIEE (American Institute of Electrical Engineers) y el IRE (Institute of Radio Engineers).

El estándar IEEE 802.11 define el uso de los dos niveles inferiores de la arquitectura o modelo OSI (capa física y capa de enlace de datos), especificando sus normas de funcionamiento en una red de área local inalámbrica (WLAN).

Modelo TCP/IP

El modelo TCP/IP es una descripción de protocolos de red desarrollado por Vinton Cerf y Robert E. Kahn, en la década de 1970. Fue implantado en la red ARPANET, la primera red de área amplia (WAN), desarrollada por encargo de DARPA, una agencia del Departamento de Defensa de los Estados Unidos, y predecesora de Internet. A veces se denomina como ', “modelo DoD” o “modelo DARPA”.

El modelo TCP/IP es usado para comunicaciones en redes y, como todo protocolo, describe un conjunto de guías generales de operación para permitir que un equipo pueda comunicarse en una red. TCP/IP provee conectividad de extremo a extremo especificando cómo los datos deberían ser formateados, direccionados, transmitidos, enrutados y recibidos por el destinatario.

El modelo TCP/IP y los protocolos relacionados son mantenidos por la Internet Engineering Task Force (IETF).

Para conseguir un intercambio fiable de datos entre dos equipos, se deben llevar a cabo muchos procedimientos separados. El resultado es que el software de comunicaciones es complejo. Con un modelo en capas o niveles resulta más sencillo agrupar funciones relacionadas e implementar el software modular de comunicaciones.

Las capas están jerarquizadas. Cada capa se construye sobre su predecesora. El número de capas y, en cada una de ellas, sus servicios y funciones son variables con cada tipo de red. Sin embargo, en cualquier red, la misión de cada capa es proveer servicios a las capas superiores haciéndoles transparentes el modo en que esos servicios se llevan a cabo. De esta manera, cada capa debe ocuparse exclusivamente de su nivel inmediatamente inferior, a quien solicita servicios, y del nivel inmediatamente superior, a quien devuelve resultados.

Estandar del OSI:7498-1

1980-desarrollo el modelo

Modelo OSI

El modelo de interconexión de sistemas abiertos (ISO/IEC 7498-1), más conocido como “modelo OSI”, (en inglés, Open System Interconnection) es un modelo de referencia para los protocolos de la red de arquitectura en capas, creado en el año 1980 por la Organización Internacional de Normalización (ISO, International Organization for Standardization).1 Se ha publicado desde 1983 por la Unión Internacional de Telecomunicaciones (UIT) y, desde 1984, la Organización Internacional de Normalización (ISO) también lo publicó con estándar.2 Su desarrollo comenzó en 1977.

Nivel físico

Es la primera capa del Modelo OSI. Es la que se encarga de la topología de red y de las conexiones globales de la computadora hacia la red, se refiere tanto al medio físico como a la forma en la que se transmite la información.

Sus principales funciones se pueden resumir como:

Nivel de enlace de datos

Esta capa se ocupa del direccionamiento físico, del acceso al medio, de la detección de errores, de la distribución ordenada de tramas y del control del flujo. Es uno de los aspectos más importantes que revisar en el momento de conectar dos ordenadores, ya que está entre la capa 1 y 3 como parte esencial para la creación de sus protocolos básicos (MAC, IP), para regular la forma de la conexión entre computadoras así determinando el paso de tramas (trama = unidad de medida de la información en esta capa, que no es más que la segmentación de los datos trasladándolos por medio de paquetes), verificando su integridad, y corrigiendo errores, por lo cual es importante mantener una excelente adecuación al medio físico (los más usados son el cable UTP, par trenzado o de 8 hilos), con el medio de red que redirecciona las conexiones mediante un router. Dadas estas situaciones cabe recalcar que el dispositivo que usa la capa de enlace es el Switch que se encarga de recibir los datos del router y enviar cada uno de estos a sus respectivos destinatarios (servidor -> computador cliente o algún otro dispositivo que reciba información como teléfonos móviles, tabletas y diferentes dispositivos con acceso a la red, etc.), dada esta situación se determina como el medio que se encarga de la corrección de errores, manejo de tramas, protocolización de datos (se llaman protocolos a las reglas que debe seguir cualquier capa del modelo OSI).

Nivel de red

Se encarga de identificar el enrutamiento existente entre una o más redes. Las unidades de información se denominan paquetes, y se pueden clasificar en protocolos enrutables y protocolos de enrutamiento.

El objetivo de la capa de red es hacer que los datos lleguen desde el origen al destino, aun cuando ambos no estén conectados directamente. Los dispositivos que facilitan tal tarea se denominan encaminadores o enrutadores, aunque es más frecuente encontrarlo con el nombre en inglés routers. Los routers trabajan en esta capa, aunque pueden actuar como switch de nivel 2 en determinados casos, dependiendo de la función que se le asigne. Los firewalls actúan sobre esta capa principalmente, para descartar direcciones de máquinas.

En este nivel se realiza el direccionamiento lógico y la determinación de la ruta de los datos hasta su receptor final.

Nivel de transporte

Capa encargada de efectuar el transporte de los datos (que se encuentran dentro del paquete) de la máquina origen a la de destino, independizándolo del tipo de red física que esté utilizando. La PDU de la capa 4 se llama Segmento o Datagrama, dependiendo de si corresponde a TCP o UDP. Sus protocolos son TCP y UDP; el primero orientado a conexión y el otro sin conexión. Trabajan, por lo tanto, con puertos lógicos y junto con la capa red dan forma a los conocidos como Sockets IP:Puerto (ejemplo: 191.16.200.54:80).

Nivel de sesión

Esta capa es la que se encarga de mantener y controlar el enlace establecido entre dos computadores que están transmitiendo datos de cualquier índole. Por lo tanto, el servicio provisto por esta capa es la capacidad de asegurar que, dada una sesión establecida entre dos máquinas, la misma se pueda efectuar para las operaciones definidas de principio a fin, reanudándolas en caso de interrupción. En muchos casos, los servicios de la capa de sesión son parcial o totalmente prescindibles.

Nivel de presentación

El objetivo es encargarse de la representación de la información, de manera que aunque distintos equipos puedan tener diferentes representaciones internas de caracteres los datos lleguen de manera reconocible.

Esta capa es la primera en trabajar más el contenido de la comunicación que el cómo se establece la misma. En ella se tratan aspectos tales como la semántica y la sintaxis de los datos transmitidos, ya que distintas computadoras pueden tener diferentes formas de manejarlas.

Esta capa también permite cifrar los datos y comprimirlos. Por lo tanto, podría decirse que esta capa actúa como un traductor.

Nivel de aplicación

Ofrece a las aplicaciones la posibilidad de acceder a los servicios de las demás capas y define los protocolos que utilizan las aplicaciones para intercambiar datos, como correo electrónico (Post Office Protocol y SMTP), gestores de bases de datos y servidor de ficheros (FTP). Hay tantos protocolos como aplicaciones distintas y puesto que continuamente se desarrollan nuevas aplicaciones el número de protocolos crece sin parar.

Cabe aclarar que el usuario normalmente no interactúa directamente con el nivel de aplicación. Suele interactuar con programas que a su vez interactúan con el nivel de aplicación pero ocultando la complejidad subyacente.

Normas para sistemas abiertos OSI:

El modelo OSI sirve como marco de referencia para reducir la complejidad implícita en el estudio y diseño de las redes (LAN/WAN). El proceso de comunicación se describe como una jerarquía de siete capas o niveles. Cada capa tiene un propósito bien definido: brindar servicios de red a la capa superior, utilizando los servicios que le brinda la capa inferior. La capa “n” de un nodo establece una comunicación virtual con la capa “n” de otro nodo.

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

lindooooo

ResponderEliminar